Invizible Pro + I2p

Después del artículo de nuestro compañero bar foo sobre Invizible Pro me quedé con la sensación de que aunque hemos hablado mucho de i2p y tor en este blog, no hemos hablado mucho sobre como usarlos en dispositivos móviles de forma sencilla, así que aprovechando lo oportuno del artículo de bar foor por lo que vamos a ello, empezando por I2P.

- Al abrir la aplicación se nos muestra un menú lateral izquierdo donde podemos acceder a las opciones y una pantalla principal dividida en pestañas, donde podremos ver el log de nuestras conexiones DNS con DNSCrypt, Tor,I2p. También tenemos un chekbox donde indicamos que servicios queremos arrancar, como este artículo trata sobre i2p solo voy a arrancar DNSCRYPT y I2P

- Una vez arrancados los servicios, si queremos por ejemplo navegar por sites i2p, no tenemos que hacer nada más que abrir nuestro navegador favorito y teclear la dirección del sitio, por ejemplo tracker2.postman.i2p, ya que la aplicación nos monta un proxy y un modo vpn para navegar por i2p de forma transversal.

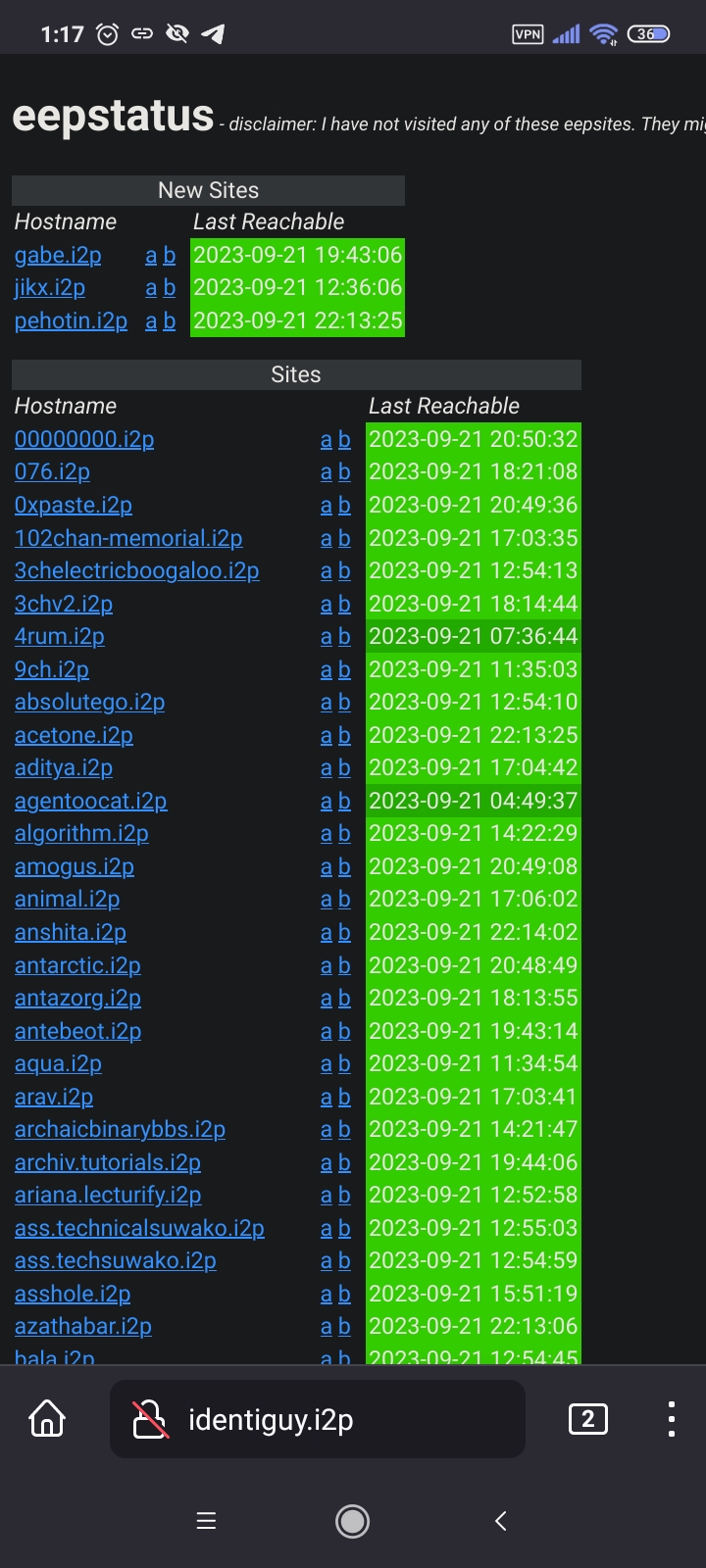

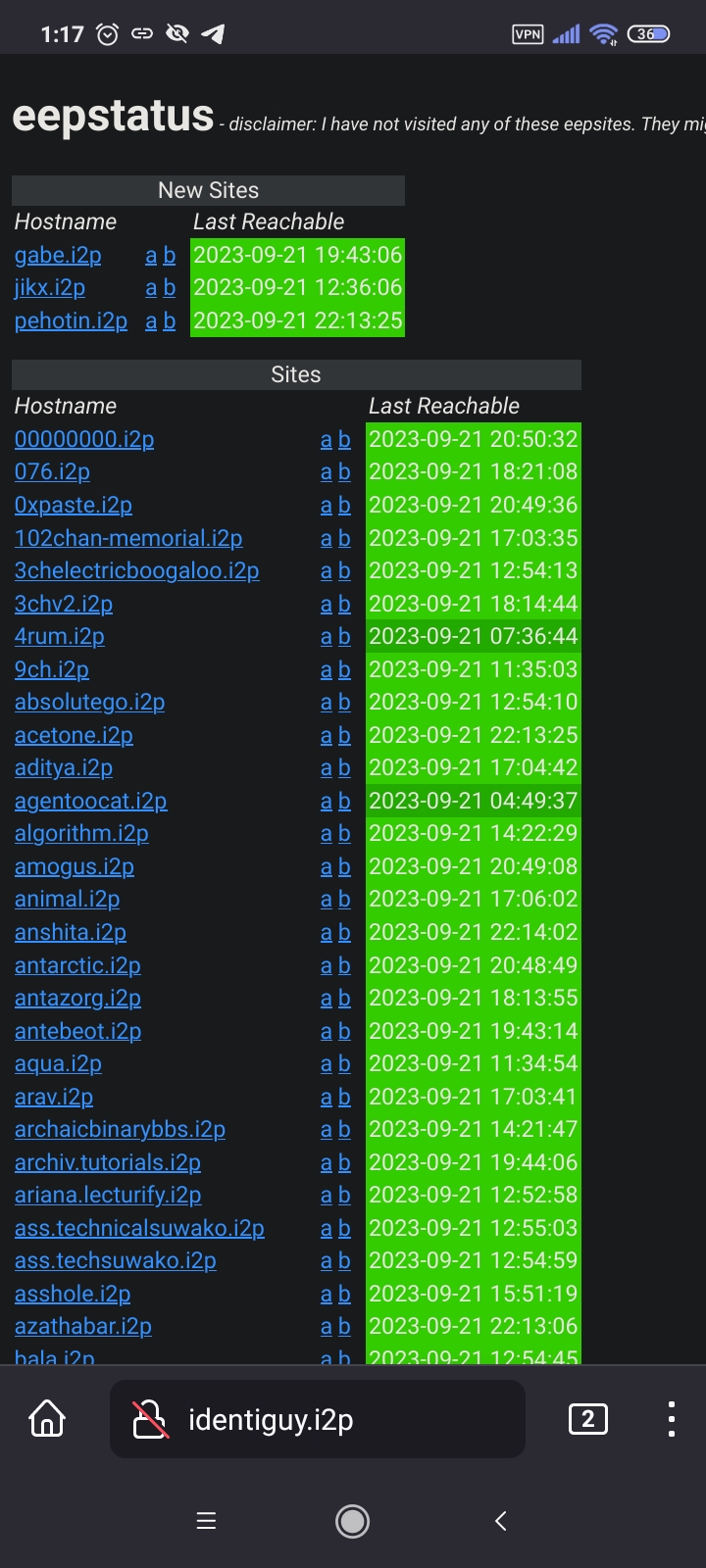

- Los sitios i2p, igual que en tor cambian constantemente y es muy posible que el sitio que busquéis ya no está disponible, existe un buscador en la clearnet llamado https://i2pengine.com que puede mostrar sitios nuevos, también hay una página dentro de la red i2p identyguy.i2p que muestra una lista de sitios y la última vez que estos estuvieron disponibles que es muy útil.

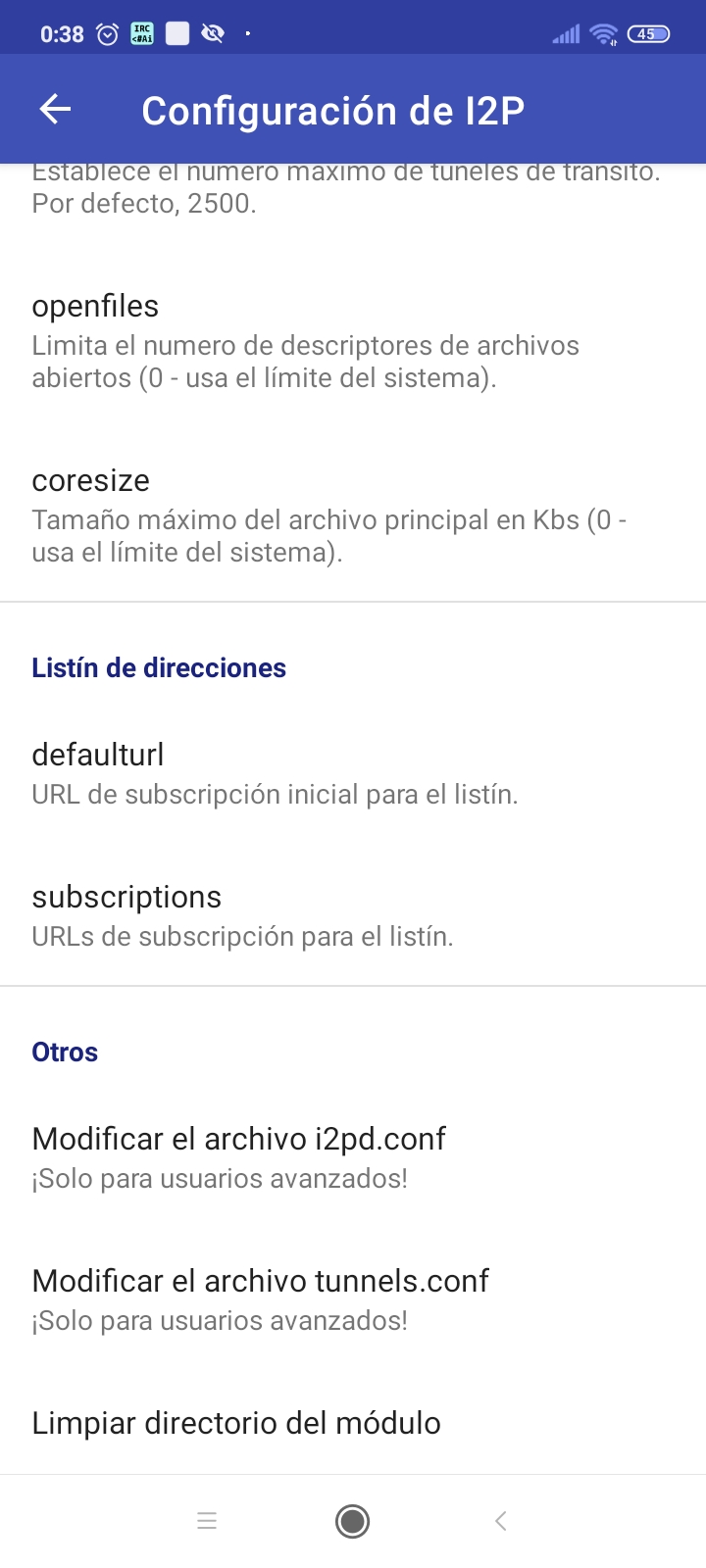

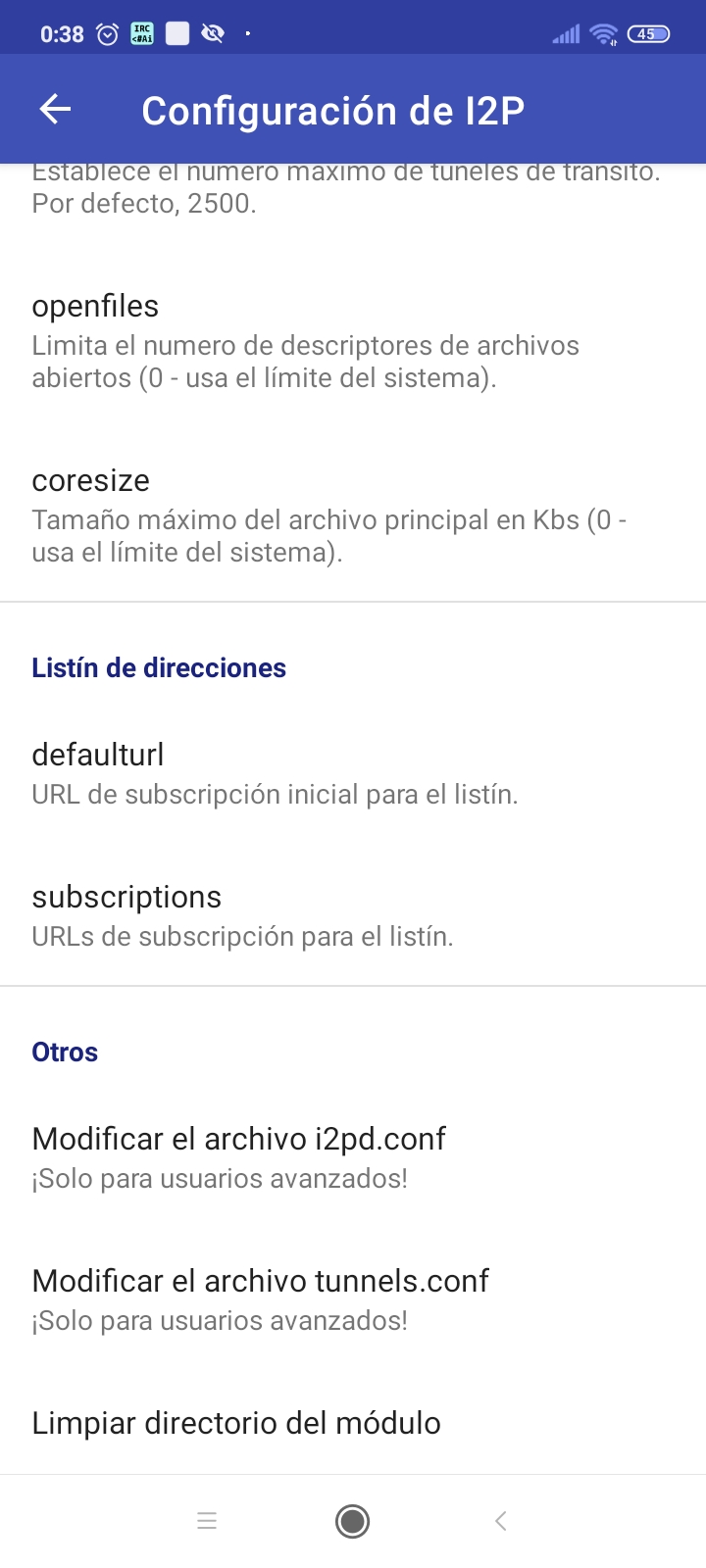

- Con i2p no solo podemos establecer conexiones a sitios web también podemos hacer uso de túneles para tunelar nuestras conexiones por esa red por ejemplo en IRC, para ello tenemos que acudir a la sección de edición de túneles del menú avanzado de la izquierda.

- Allí pulsamos sobre la opción «Modificar al archivo de tunnels.conf»

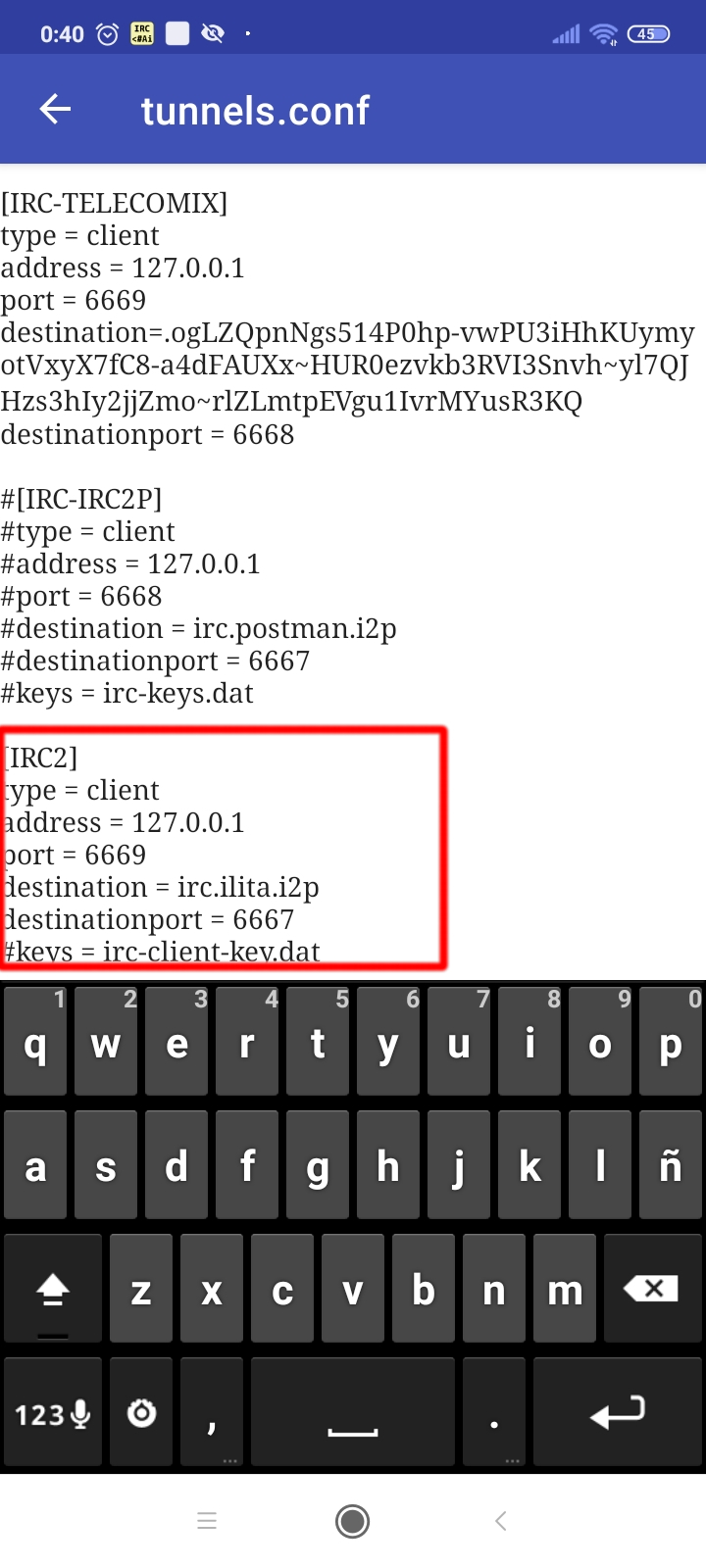

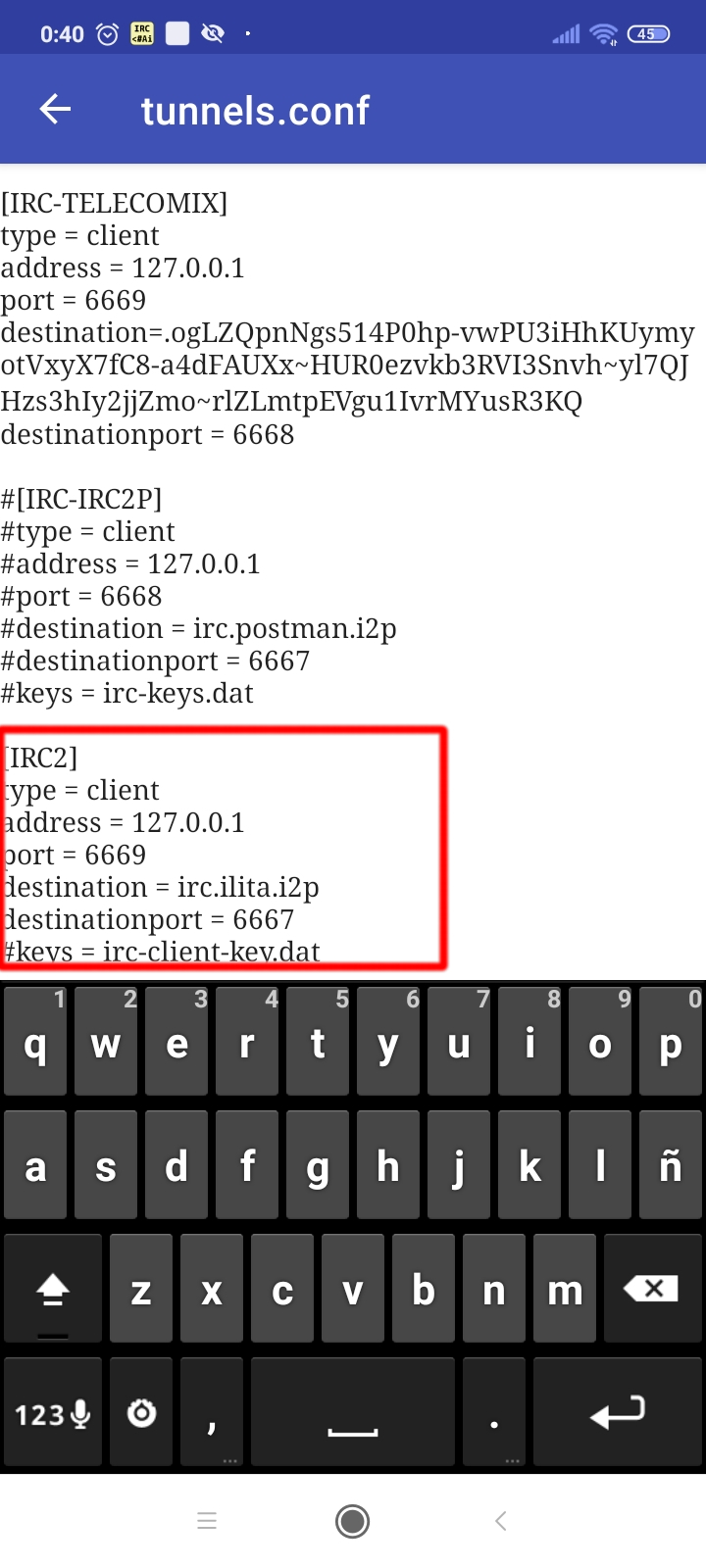

- La aplicación por defecto nos muestra varios túneles ya configurados, solo tenemos que activar las opciones quitando el # delante de la configuración, por ejemplo nuestra configuración para conectar al IRC de irc.ilita.i2p sería la que remarco en rojo(los otros parámetros de los demás túneles no lo toquéis, solo quitar los # de la configuración que señalo)

- Cuando editéis el túnel os dirá si queréis guardarlo darle que sí (no os preocupes si la liais hay forma de volver a la conf de fabrica)

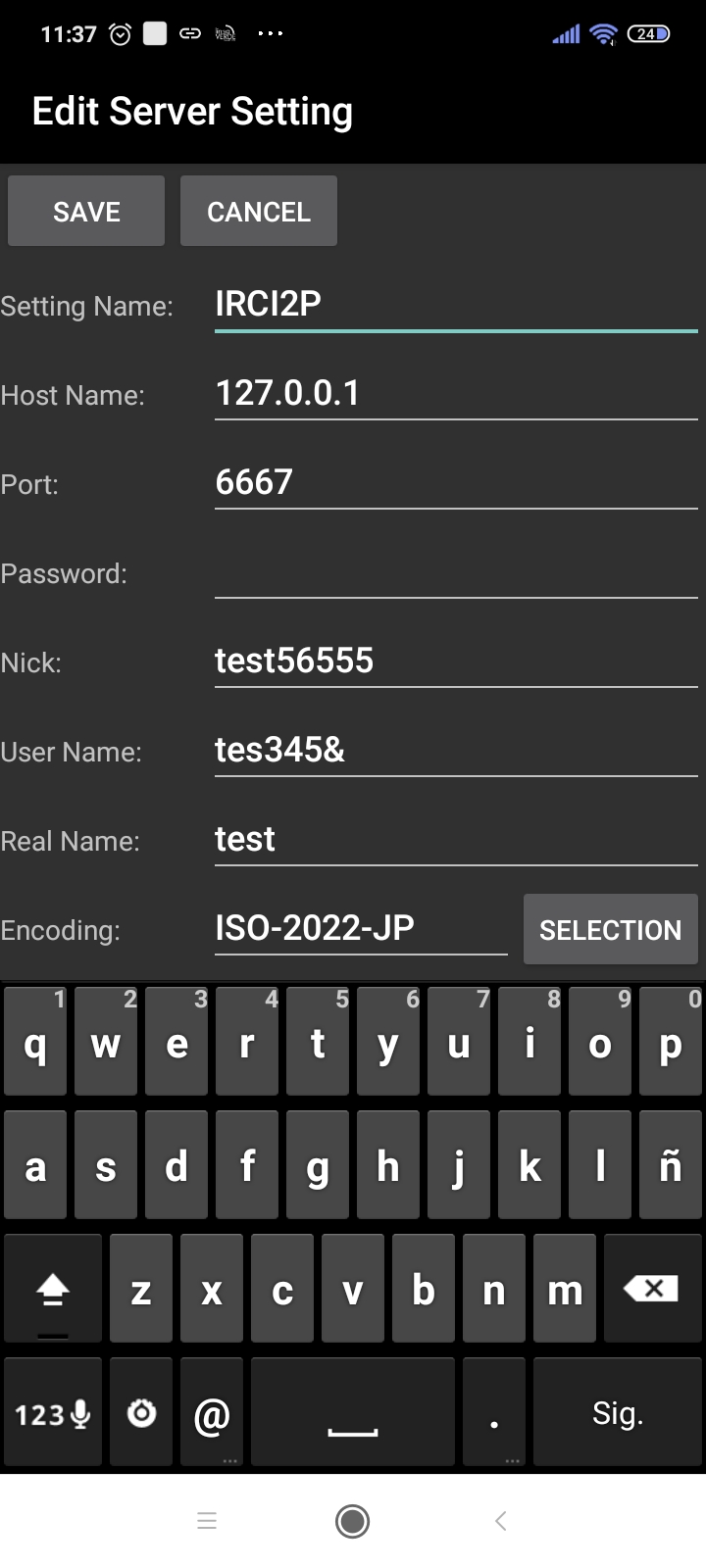

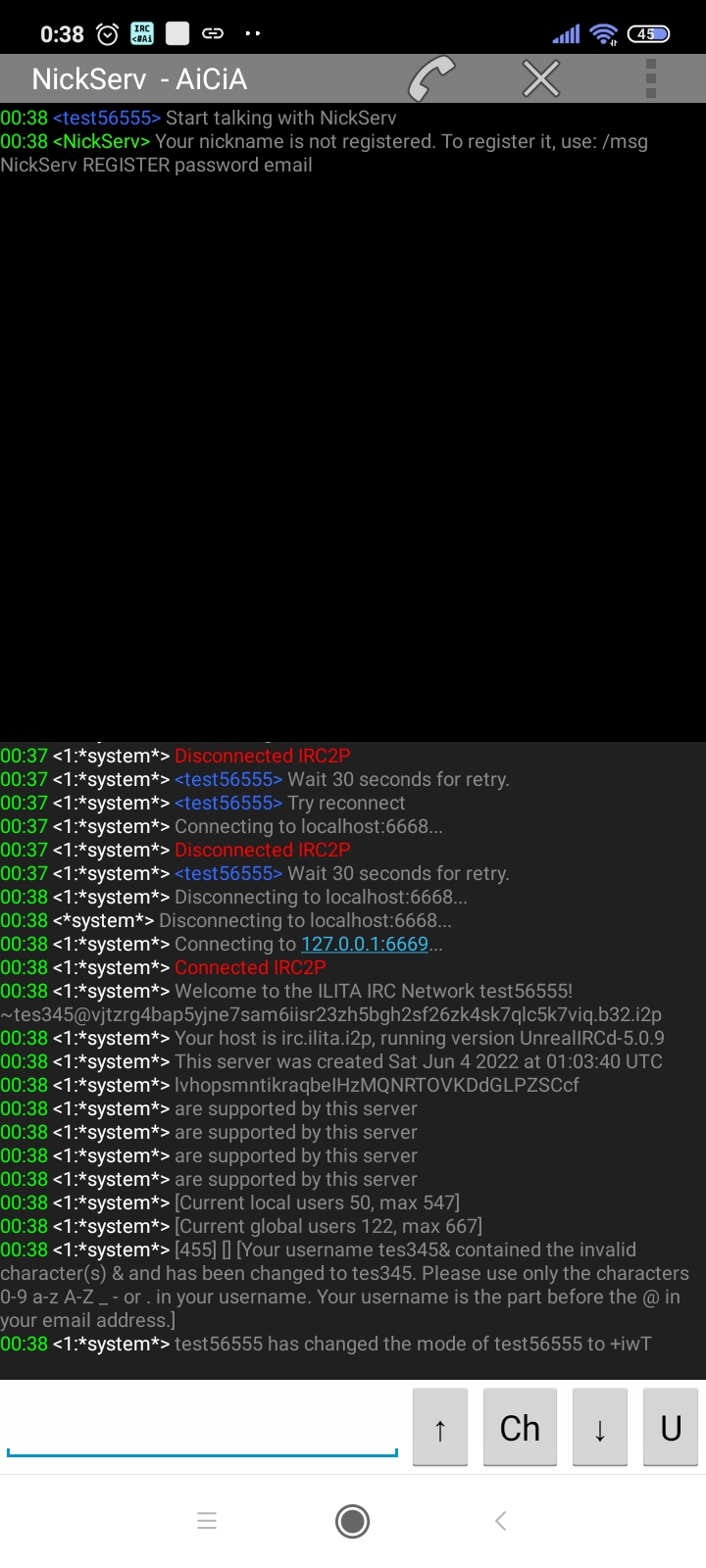

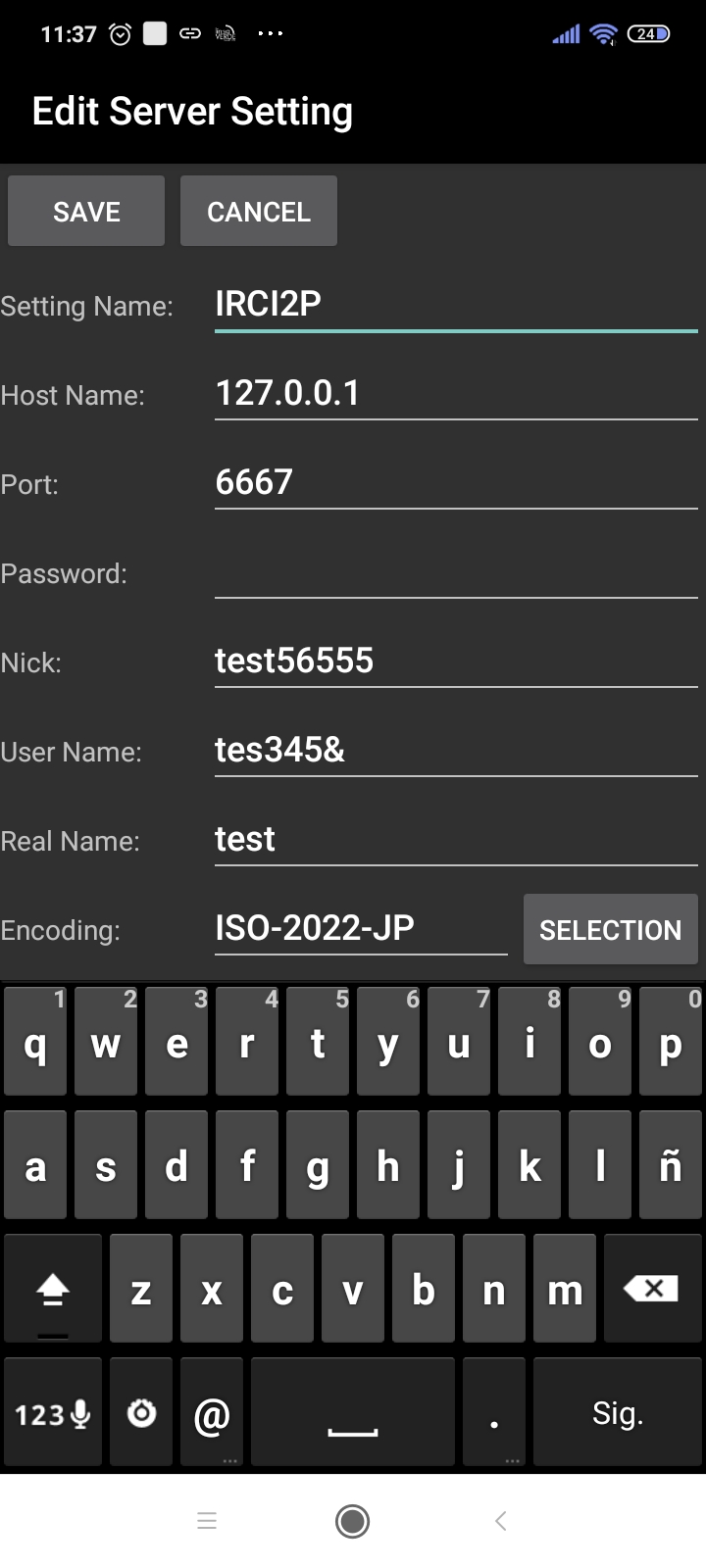

- Una vez tengamos nuestro tunnel IRC levantado tan solo tenemos que acudir a un cliente IRC y configurarlo de la siguiente forma

- Los parámetros importantes son que el host debe ser 127.0.0.1(loopback) y el puerto el que especificamos en el túnel.

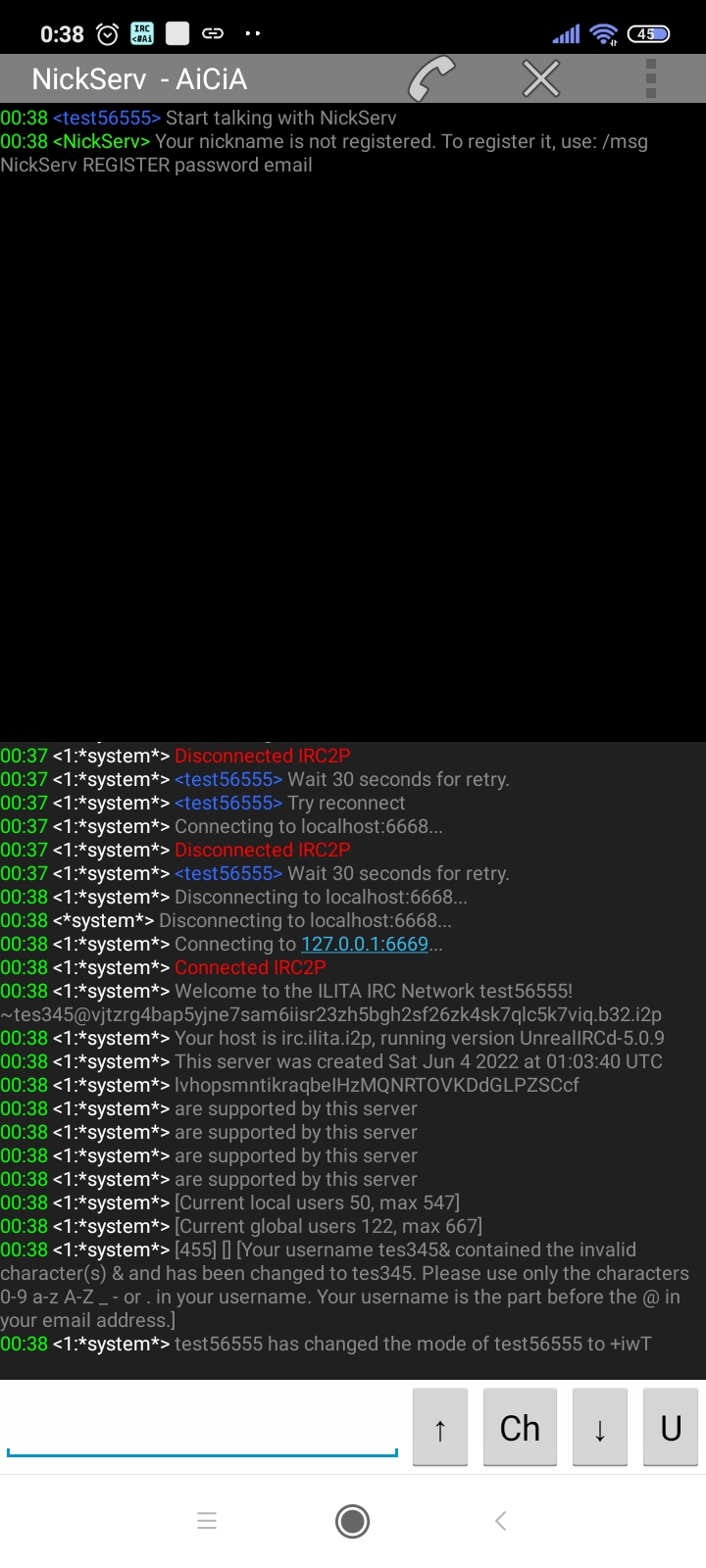

- Nuestra conexión se establecerá

Existen muchos túneles para establecer conexiones en i2p como (http,smtp,pop3,udp,sock,i2cp), podéis encontrar más información en https://i2pd.readthedocs.io/en/latest/user-guide/tunnels/

La red i2p igual que la red tor es todo un mundo de servicios, estos artículos solo quiere dar unas pequeñas pinceladas sobre como usarlas de forma funcional sin entrar en muchos tecnicismos.

Happy Hacking ;)

Mensajeria Privada Con Conversations y Orbot

Conversations, es un magnífico cliente de mensajería instantánea por xmpp, yo diría que a día de hoy se ha convertido en uno de los mejores y más completos clientes a la hora de usar mensajería bajo el protocolo XMPP.

El cliente soporta mensajes cifrados vía OTR y mensajes, archivos end-to-end con OMEMO, por lo que podemos estar bien seguros con ellos, pero sí queremos añadir una capa extra de anonimato para que no se puede trazar el origen de nuestras conexiones, nos permite usar la red tor con orbot.

De orbot ya hemos hablado por aquí en alguna ocasión para tratar de evitar los bloqueos a los nodos públicos de tor desde nuestro teléfono con bridges, pero me ha sorprendido la sencilla integración con conversations.

La página oficial de orbot del proyecto tor nos lleva a descargar orbot desde play store, are you serius?,en fin o no hemos aprendido nada de la historia de Silkroad y «Dread Pirate Roberts, o alguien tiene que pagar las facturas, evidentemente no es la opción que recomendamos aquí, por lo que vamos a instalar orbot mediante la aplicación fdroid

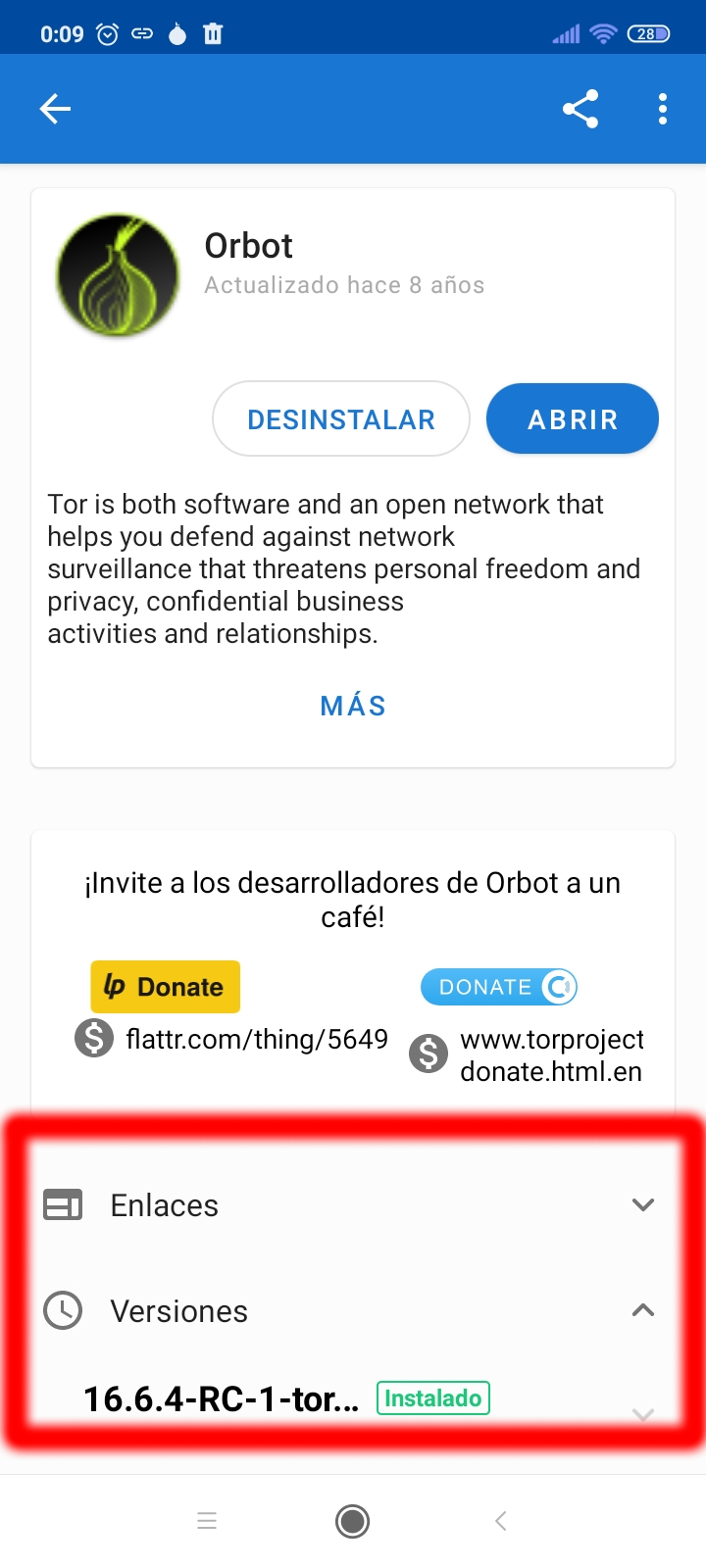

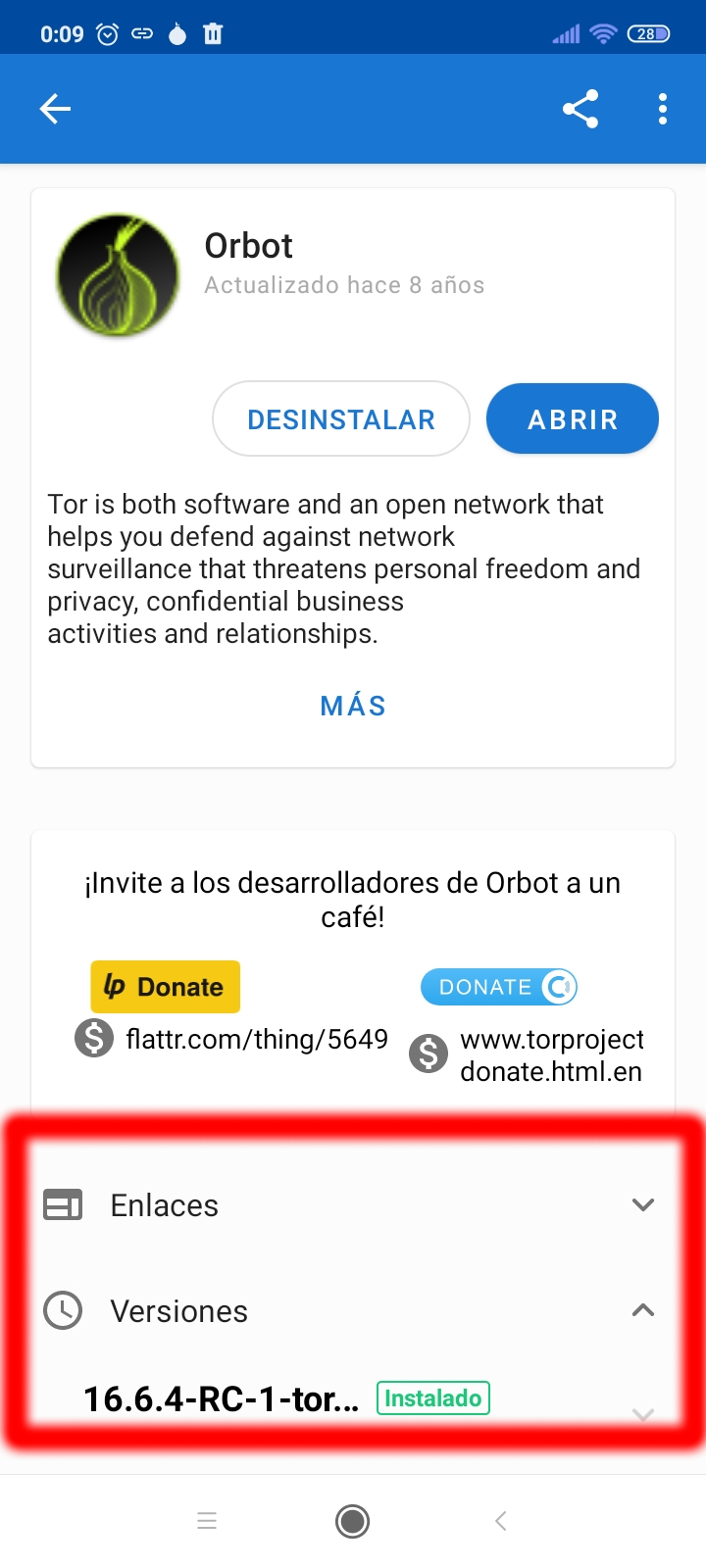

- Una vez instalado Fdroid, abrimos la aplicación y buscamos orbot, Si nuestro teléfono tiene android 4.x o superior, descargamos la versión del pantallazo 16.6.4-RC, que podremos seleccionar desde el menú versiones(si descargáis la versión sugerida por fdroid no funciona o por lo menos en mi teléfono)

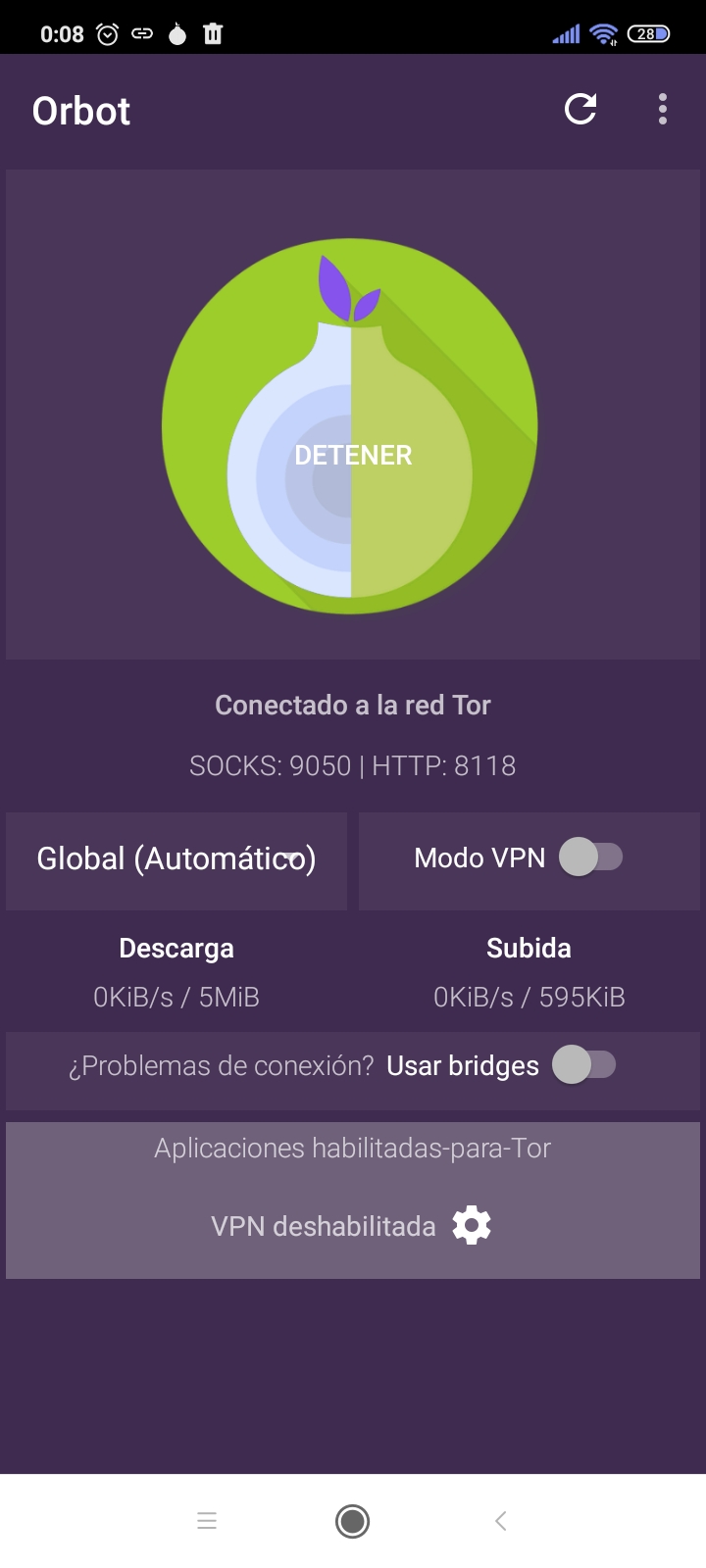

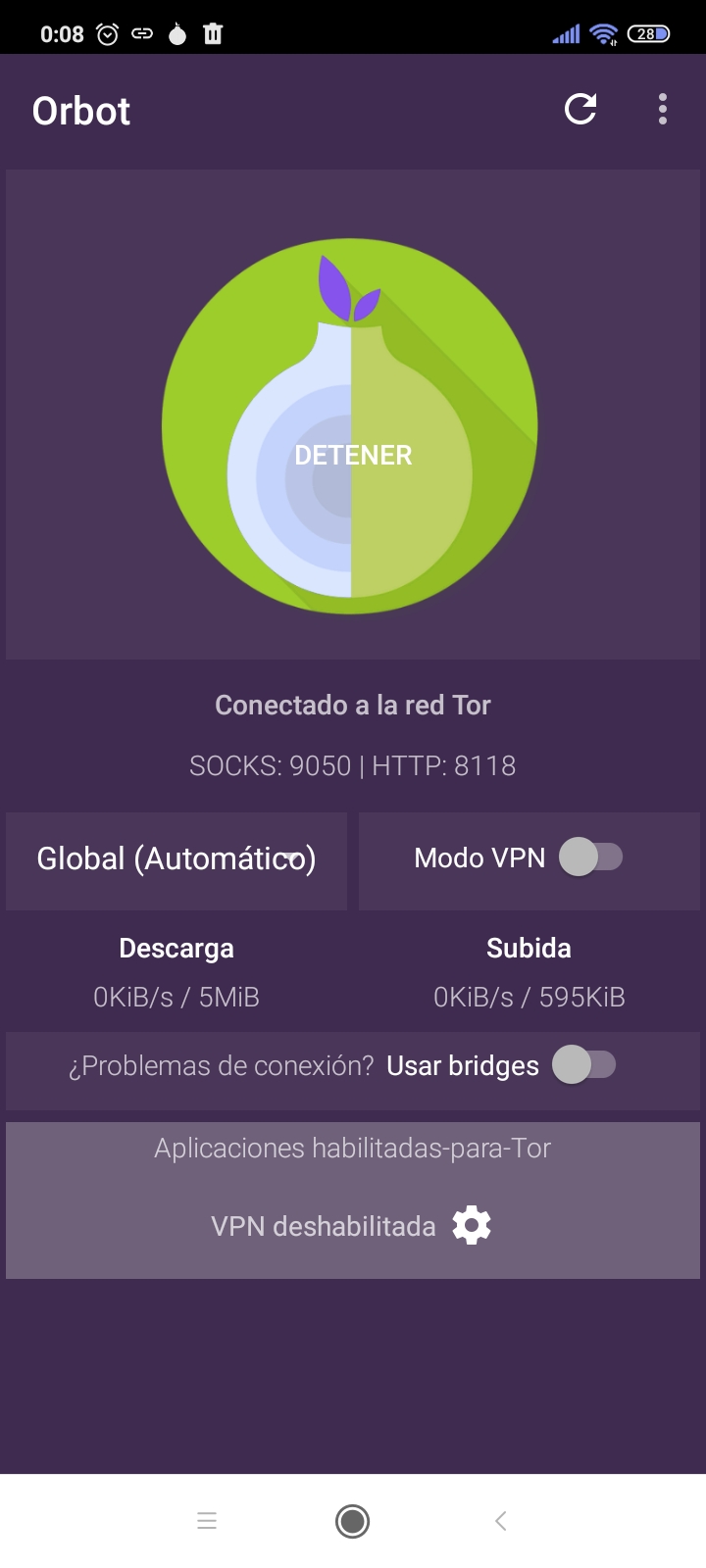

- Iniciamos orbot , le decimos que no queremos usar el modo vpn y comprobamos que nos conecta correctamente la red

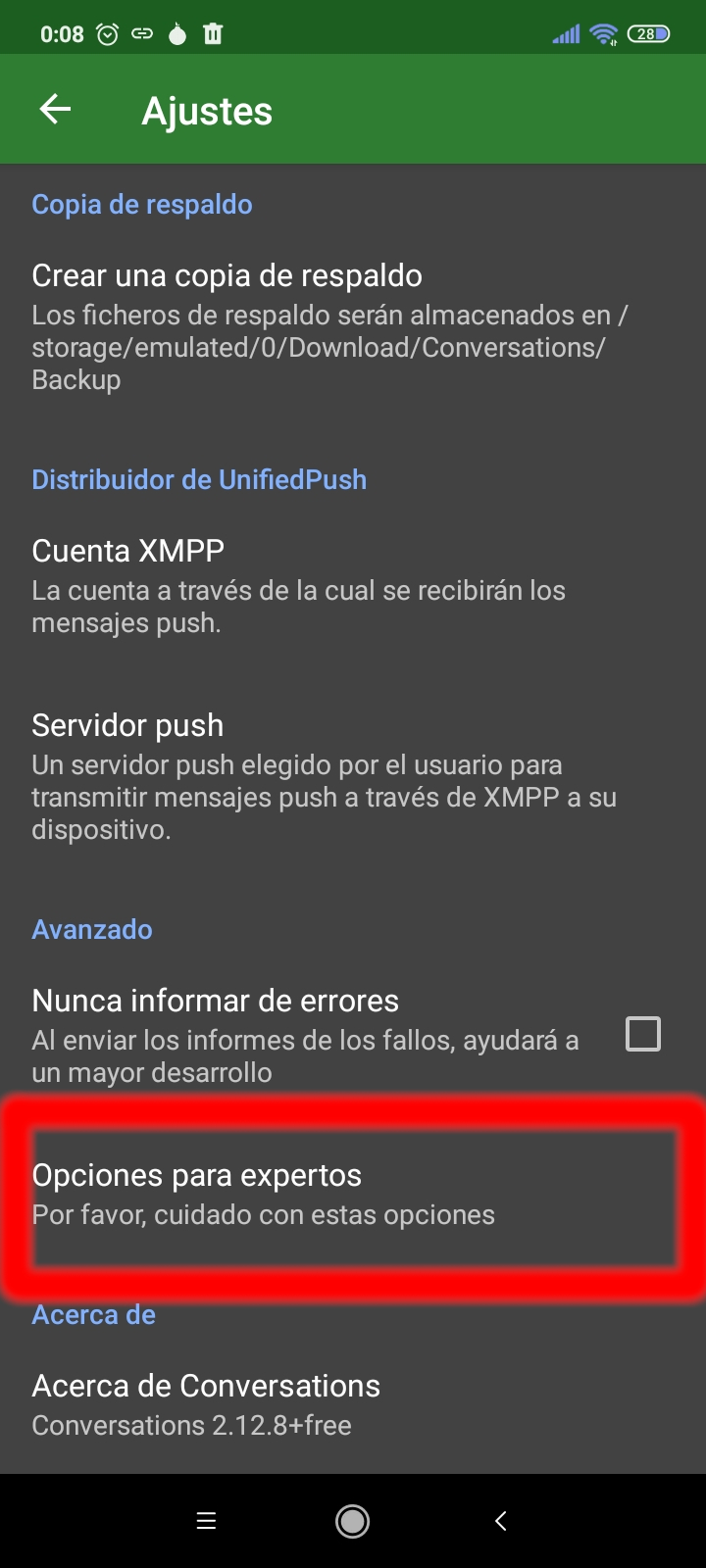

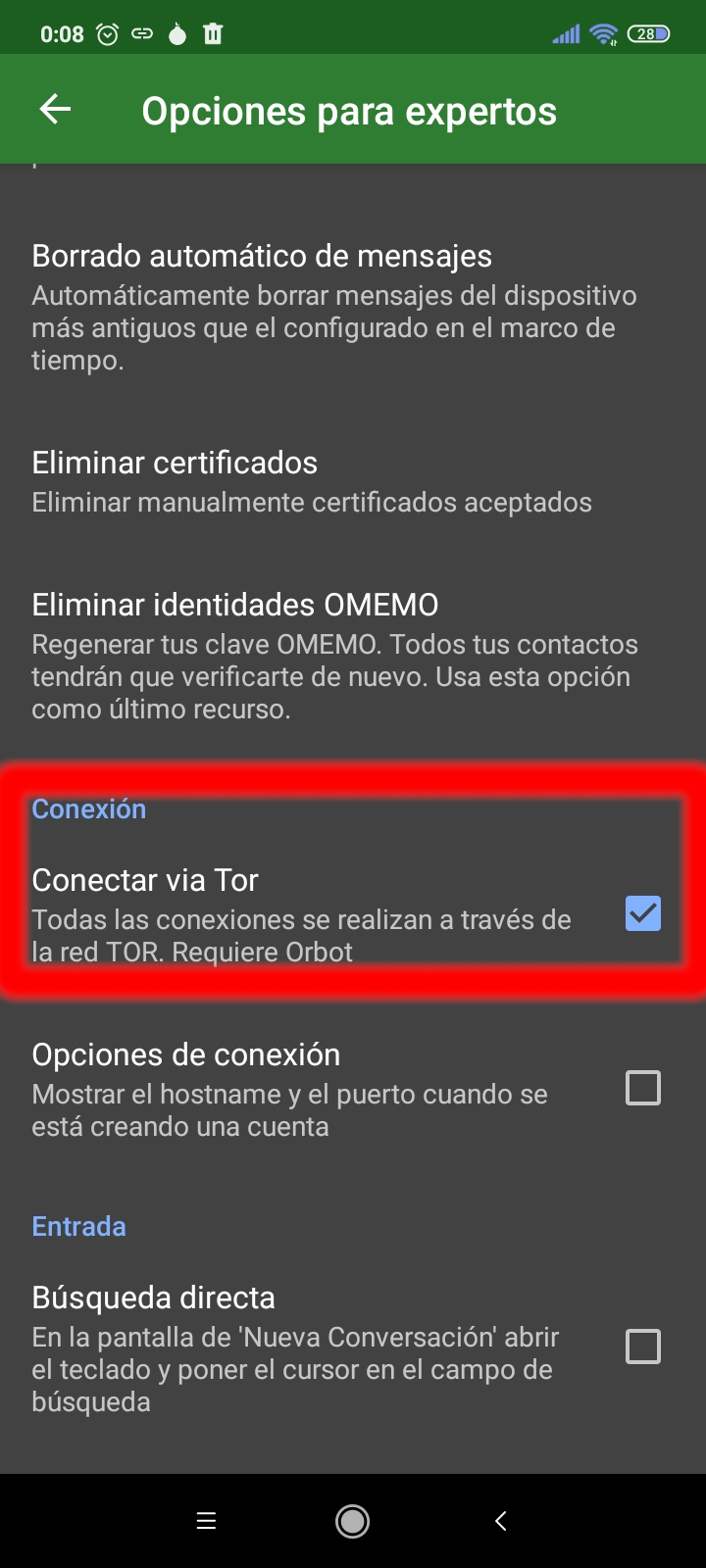

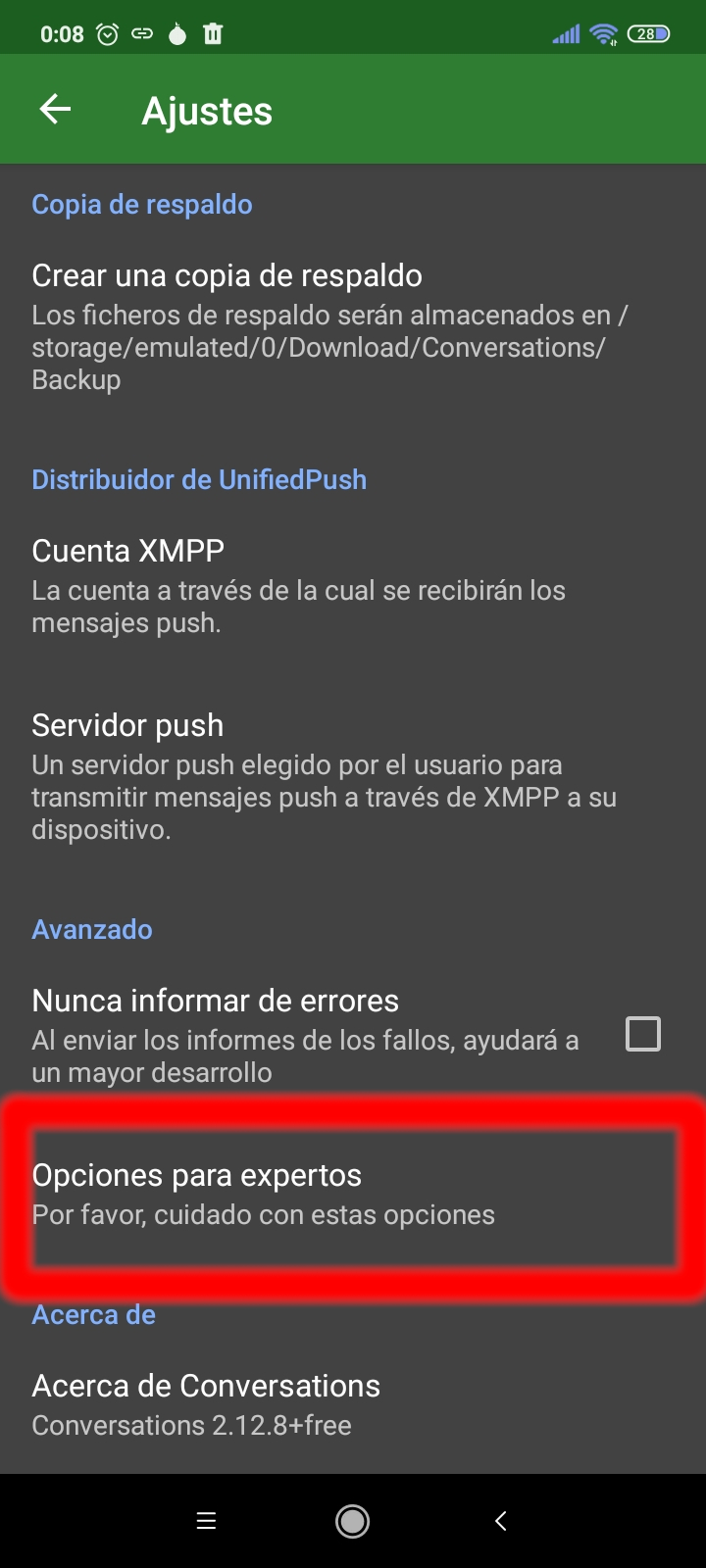

- Abrimos conversations y vamos a la sección opciones para expertos

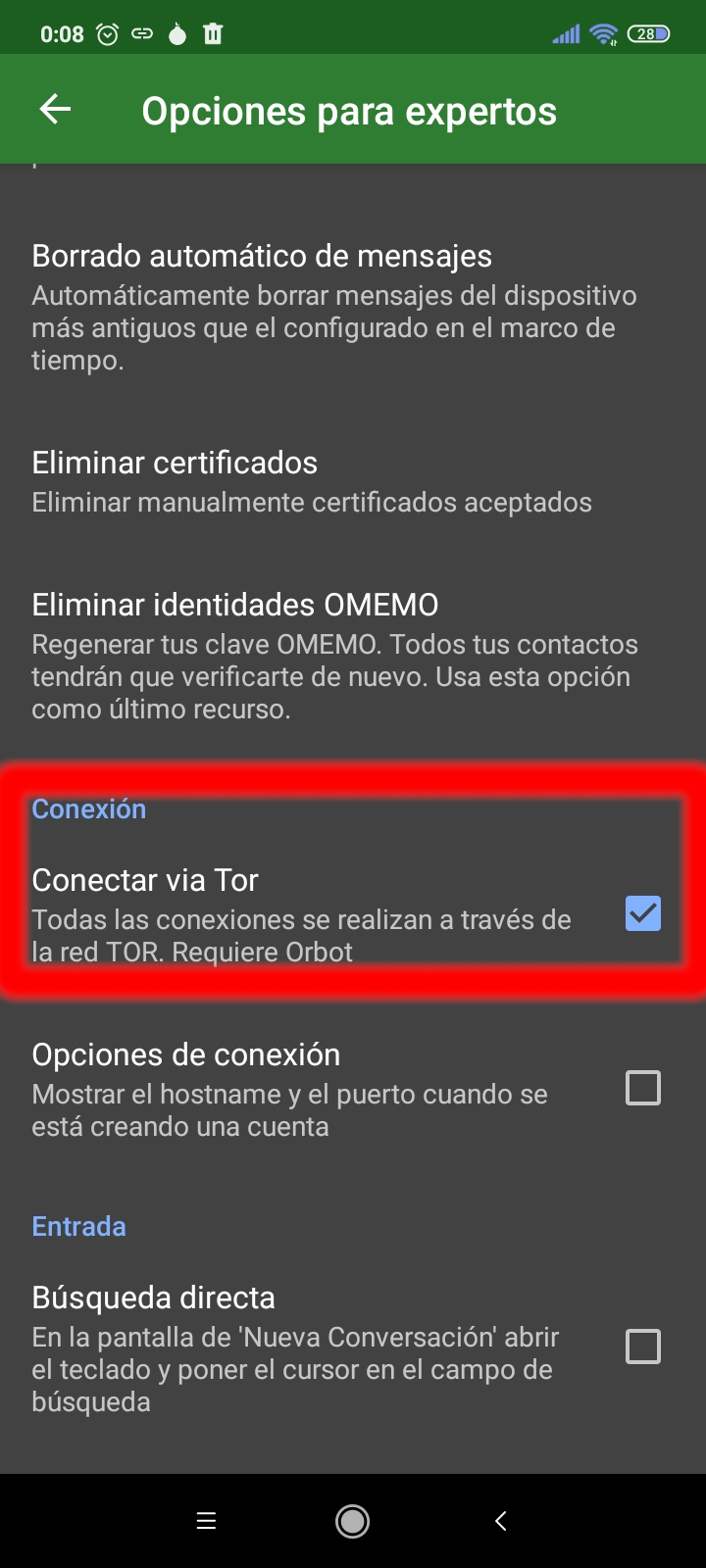

- Marcamos la opción conectar vía tor y volvemos a la pantalla principal.

Ya esta así de sencillo es conversar de forma segura y privada con herramientas y software libre, incluso aunque el sistema operativo de nuestro teléfono sea de la Dont Be Evil Corp ;)

Invizible Pro + I2p

Después del artículo de nuestro compañero bar foo sobre Invizible Pro me quedé con la sensación de que aunque hemos hablado mucho de i2p y tor en este blog, no hemos hablado mucho sobre como usarlos en dispositivos móviles de forma sencilla, así que aprovechando lo oportuno del artículo de bar foor por lo que vamos a ello, empezando por I2P.

- Al abrir la aplicación se nos muestra un menú lateral izquierdo donde podemos acceder a las opciones y una pantalla principal dividida en pestañas, donde podremos ver el log de nuestras conexiones DNS con DNSCrypt, Tor,I2p. También tenemos un chekbox donde indicamos que servicios queremos arrancar, como este artículo trata sobre i2p solo voy a arrancar DNSCRYPT y I2P

- Una vez arrancados los servicios, si queremos por ejemplo navegar por sites i2p, no tenemos que hacer nada más que abrir nuestro navegador favorito y teclear la dirección del sitio, por ejemplo tracker2.postman.i2p, ya que la aplicación nos monta un proxy y un modo vpn para navegar por i2p de forma transversal.

- Los sitios i2p, igual que en tor cambian constantemente y es muy posible que el sitio que busquéis ya no está disponible, existe un buscador en la clearnet llamado https://i2pengine.com que puede mostrar sitios nuevos, también hay una página dentro de la red i2p identyguy.i2p que muestra una lista de sitios y la última vez que estos estuvieron disponibles que es muy útil.

- Con i2p no solo podemos establecer conexiones a sitios web también podemos hacer uso de túneles para tunelar nuestras conexiones por esa red por ejemplo en IRC, para ello tenemos que acudir a la sección de edición de túneles del menú avanzado de la izquierda.

- Allí pulsamos sobre la opción «Modificar al archivo de tunnels.conf»

- La aplicación por defecto nos muestra varios túneles ya configurados, solo tenemos que activar las opciones quitando el # delante de la configuración, por ejemplo nuestra configuración para conectar al IRC de irc.ilita.i2p sería la que remarco en rojo(los otros parámetros de los demás túneles no lo toquéis, solo quitar los # de la configuración que señalo)

- Cuando editéis el túnel os dirá si queréis guardarlo darle que sí (no os preocupes si la liais hay forma de volver a la conf de fabrica)

- Una vez tengamos nuestro tunnel IRC levantado tan solo tenemos que acudir a un cliente IRC y configurarlo de la siguiente forma

- Los parámetros importantes son que el host debe ser 127.0.0.1(loopback) y el puerto el que especificamos en el túnel.

- Nuestra conexión se establecerá

Existen muchos túneles para establecer conexiones en i2p como (http,smtp,pop3,udp,sock,i2cp), podéis encontrar más información en https://i2pd.readthedocs.io/en/latest/user-guide/tunnels/

La red i2p igual que la red tor es todo un mundo de servicios, estos artículos solo quiere dar unas pequeñas pinceladas sobre como usarlas de forma funcional sin entrar en muchos tecnicismos.

Happy Hacking ;)

Mensajeria Privada Con Conversations y Orbot

Conversations, es un magnífico cliente de mensajería instantánea por xmpp, yo diría que a día de hoy se ha convertido en uno de los mejores y más completos clientes a la hora de usar mensajería bajo el protocolo XMPP.

El cliente soporta mensajes cifrados vía OTR y mensajes, archivos end-to-end con OMEMO, por lo que podemos estar bien seguros con ellos, pero sí queremos añadir una capa extra de anonimato para que no se puede trazar el origen de nuestras conexiones, nos permite usar la red tor con orbot.

De orbot ya hemos hablado por aquí en alguna ocasión para tratar de evitar los bloqueos a los nodos públicos de tor desde nuestro teléfono con bridges, pero me ha sorprendido la sencilla integración con conversations.

La página oficial de orbot del proyecto tor nos lleva a descargar orbot desde play store, are you serius?,en fin o no hemos aprendido nada de la historia de Silkroad y «Dread Pirate Roberts, o alguien tiene que pagar las facturas, evidentemente no es la opción que recomendamos aquí, por lo que vamos a instalar orbot mediante la aplicación fdroid

- Una vez instalado Fdroid, abrimos la aplicación y buscamos orbot, Si nuestro teléfono tiene android 4.x o superior, descargamos la versión del pantallazo 16.6.4-RC, que podremos seleccionar desde el menú versiones(si descargáis la versión sugerida por fdroid no funciona o por lo menos en mi teléfono)

- Iniciamos orbot , le decimos que no queremos usar el modo vpn y comprobamos que nos conecta correctamente la red

- Abrimos conversations y vamos a la sección opciones para expertos

- Marcamos la opción conectar vía tor y volvemos a la pantalla principal.

Ya esta así de sencillo es conversar de forma segura y privada con herramientas y software libre, incluso aunque el sistema operativo de nuestro teléfono sea de la Dont Be Evil Corp ;)

-

No hay más artículos